NộI Dung

Trong bài viết này: Sử dụng Zenmap bằng CommandSiteReferences

Bạn có hơi lo lắng rằng mạng của bạn hoặc mạng của công ty bạn có lỗ hổng bảo mật? Một mạng an toàn từ thời điểm không ai có thể vào mà không được mời. Đây là một trong những khía cạnh cơ bản của an ninh mạng. Để đảm bảo, có một công cụ miễn phí: Nmap (cho "Network Mapper"). Công cụ này đánh giá và phần cứng của bạn và kết nối của bạn để phát hiện những gì sai. Do đó, nó thực hiện kiểm toán các cổng được sử dụng hay không, nó kiểm tra tường lửa, v.v. Các chuyên gia bảo mật mạng sử dụng công cụ này hàng ngày, nhưng bạn có thể làm tương tự bằng cách làm theo các khuyến nghị của chúng tôi bắt đầu ngay trong bước 1.

giai đoạn

Phương pháp 1 Sử dụng Zenmap

-

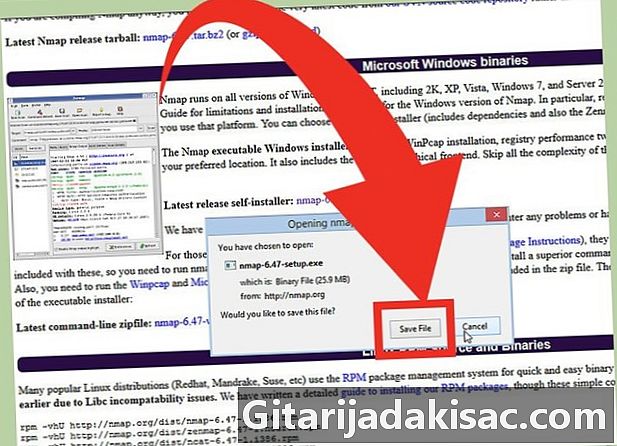

Tải xuống trình cài đặt Nmap. Nó có sẵn miễn phí trên trang web của nhà phát triển. Luôn luôn tốt hơn để tìm kiếm một chương trình trên trang web của nhà phát triển, vì vậy chúng tôi tránh được nhiều bất ngờ khó chịu, chẳng hạn như vi-rút. Bằng cách tải xuống trình cài đặt Nmap, bạn cũng sẽ tải Zenmap, giao diện đồ họa của Nmap, thuận tiện hơn cho những người có lệnh điều khiển kém.- Zenmap có sẵn cho Windows, Linux và Mac OS X. Trên trang web Nmap, bạn sẽ tìm thấy tất cả các tệp cho mỗi hệ điều hành này.

-

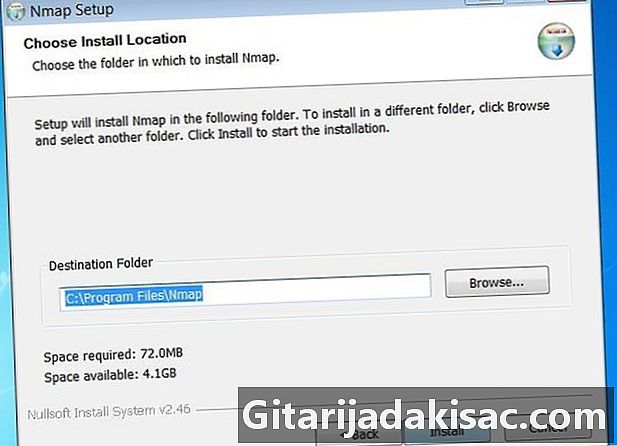

Cài đặt Nmap. Chạy trình cài đặt sau khi tải. Bạn sẽ được yêu cầu chọn các thành phần bạn muốn cài đặt. Nếu bạn muốn hưởng lợi từ sự liên quan của Nmap, chúng tôi khuyên bạn nên bỏ chọn không có. Không sợ hãi! Nmap sẽ không cài đặt bất kỳ phần mềm quảng cáo hoặc phần mềm gián điệp. -

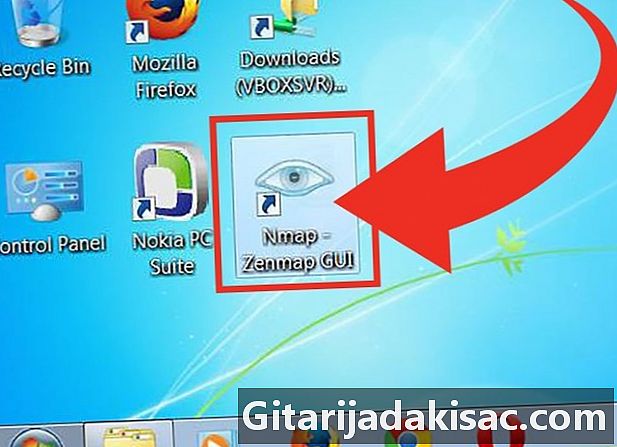

Chạy giao diện đồ họa "Nmap - Zenmap". Nếu bạn chưa chạm vào cài đặt mặc định, bạn sẽ thấy một biểu tượng trên màn hình nền. Nếu không, hãy nhìn vào menu bắt đầu. Chỉ cần mở Zenmap là đủ để khởi chạy chương trình. -

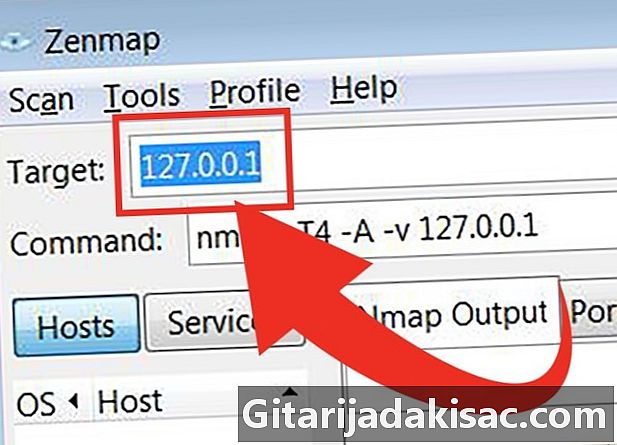

Nhập mục tiêu phục vụ như là hỗ trợ cho việc quét. Zenmap cho phép bạn dễ dàng khởi chạy quét. Bước đầu tiên là chọn một mục tiêu, nghĩa là một địa chỉ Internet. Bạn có thể nhập tên miền (ví dụ: ví dụ.com), địa chỉ IP (ví dụ: 127.0.0.1), địa chỉ mạng (ví dụ 192.168.1.0/24) hoặc bất kỳ kết hợp nào từ các địa chỉ này .- Tùy thuộc vào mục tiêu và cường độ được chọn, quá trình quét Nmap của bạn có thể gây ra phản ứng từ ISP (Nhà cung cấp dịch vụ Internet) vì bạn đang đi vào vùng nước nguy hiểm. Trước khi quét, hãy kiểm tra xem những gì bạn đang làm không phải là bất hợp pháp và không vi phạm các điều khoản và điều kiện của ISP của bạn. Điều này chỉ áp dụng khi mục tiêu của bạn là một địa chỉ không thuộc về bạn.

-

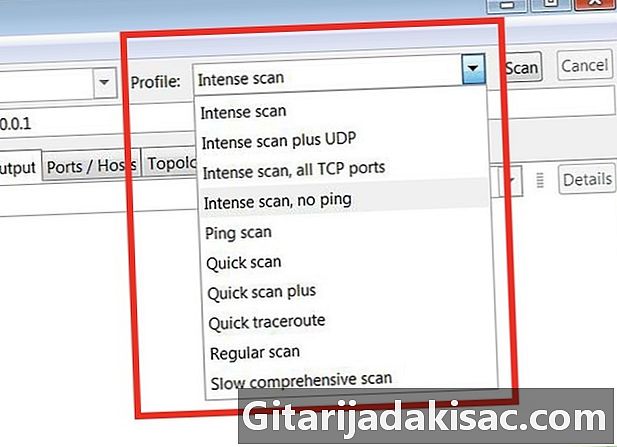

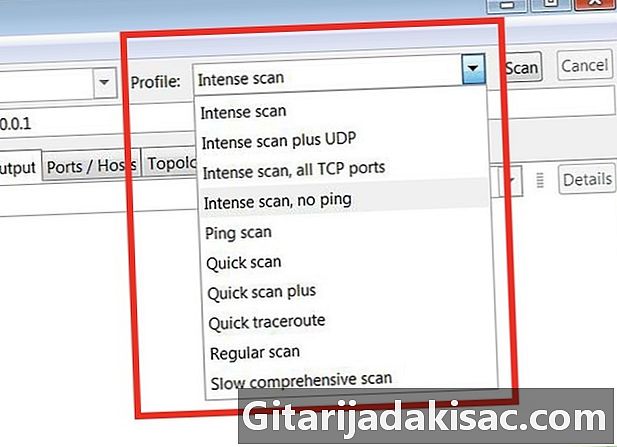

Chọn một hồ sơ daudit. Theo hồ sơ, chúng tôi có nghĩa là kiểm toán được xác định trước đáp ứng kỳ vọng của số lượng lớn nhất. Vì vậy, chúng tôi không bận tâm với một cài đặt tham số phức tạp và dài trong dấu nhắc lệnh. Chọn hồ sơ phù hợp với nhu cầu của bạn:- Quét dữ dội ("Kiểm toán chuyên sâu") - Đây là một kiểm toán hoàn chỉnh để xem xét hệ điều hành, phiên bản của nó, đường dẫn ("traceroute") được mượn bởi một gói dữ liệu, quét tập lệnh. Gửi dữ liệu là dữ dội, hạn chế tích cực, và điều này, trong một thời gian dài. Việc kiểm tra này được coi là rất xâm phạm (phản ứng có thể xảy ra của ISP hoặc mục tiêu).

- Quét Ping ("Kiểm toán Ping") - thông số kỹ thuật này cho phép xác định xem các máy chủ có trực tuyến hay không và để đo luồng dữ liệu đã trôi qua. Nó không quét bất kỳ cổng nào.

- Quét nhanh - Đây là một cài đặt để phân tích nhanh chóng, thông qua các lô hàng lớn của các gói trong một khoảng thời gian, các cổng được chọn duy nhất.

- Quét thường xuyên ("Kiểm toán cổ điển") - Đây là cài đặt cơ bản. Nó chỉ đơn giản là trả về ping (tính bằng mili giây) và báo cáo các cổng mở của mục tiêu.

-

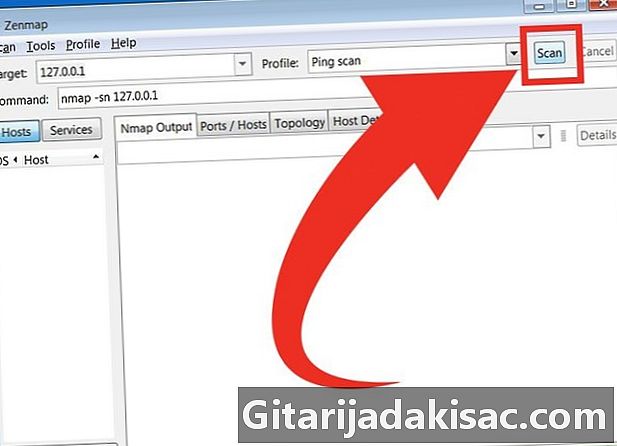

Bấm vào Scan để bắt đầu kỳ thi. Kết quả sẽ xuất hiện dưới tab Đầu ra Nmap. Thời gian nghiên cứu thay đổi tùy theo hồ sơ đã chọn, khoảng cách địa lý của mục tiêu và cấu trúc của mạng. -

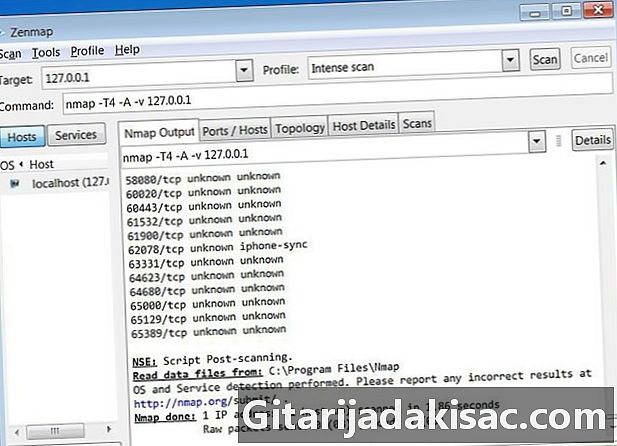

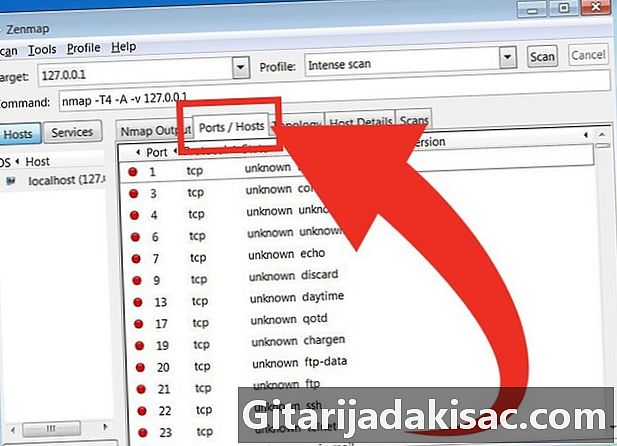

Đọc kết quả. Khi kiểm toán hoàn tất, bạn sẽ thấy Nmap đã hoàn thành (Nmap đã hoàn thành) ở cuối trang được liên kết với tab Đầu ra Nmap. Kết quả của bạn được hiển thị, tùy thuộc vào đánh giá được yêu cầu. Ở đó, được hiển thị hoàn toàn tất cả kết quả, không phân biệt. Nếu bạn muốn kết quả bằng phiếu tự đánh giá, bạn phải sử dụng các tab khác, trong số đó:- Cổng / Máy chủ (PortsHôtes) - Trong tab này, bạn sẽ tìm thấy thông tin do việc kiểm tra các cổng và các dịch vụ liên quan.

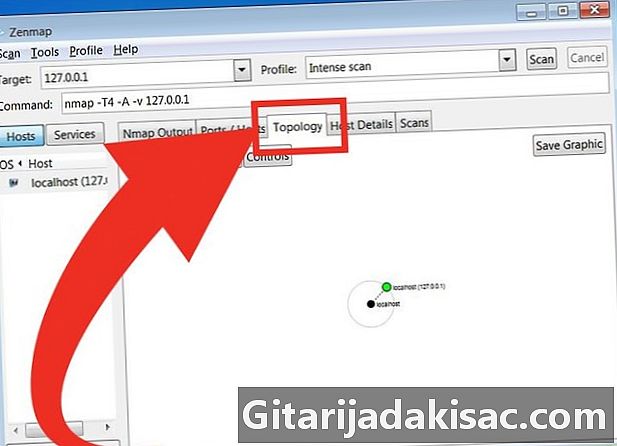

- Cấu trúc liên kết (Cấu trúc liên kết mạng) - Tab này hiển thị biểu đồ của "đường dẫn" được thực hiện trong quá trình kiểm tra. Sau đó, bạn sẽ có thể thấy các nút gặp phải trên đường dẫn để đạt được mục tiêu.

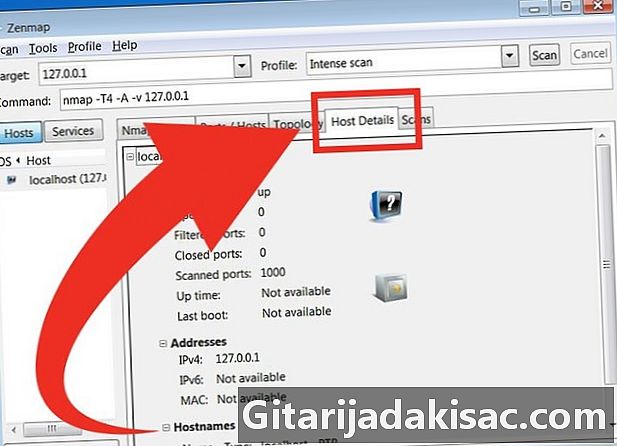

- Chi tiết máy chủ (Ăn sáng / chi tiết) - Tab này cho phép biết tất cả về mục tiêu, số lượng cổng, địa chỉ IP, tên miền, hệ điều hành ...

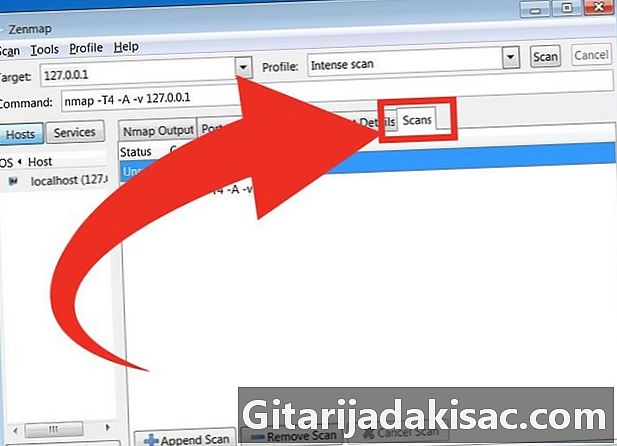

- quét - Trong tab này, bạn sẽ có thể đọc tất cả các lệnh mà bạn đã nhập trong các bài kiểm tra trước. Do đó, bạn có thể nhanh chóng khởi động lại một bài kiểm tra mới bằng cách thay đổi cài đặt cho phù hợp.

- Cổng / Máy chủ (PortsHôtes) - Trong tab này, bạn sẽ tìm thấy thông tin do việc kiểm tra các cổng và các dịch vụ liên quan.

Phương pháp 2 Sử dụng dấu nhắc lệnh

- Cài đặt Nmap. Trước khi sử dụng Nmap, bạn phải cài đặt nó để khởi chạy nó từ dòng lệnh của hệ điều hành. Nmap chiếm ít không gian trên đĩa cứng của bạn và nó hoàn toàn miễn phí (được tải trên trang web của nhà phát triển). Dưới đây là hướng dẫn theo hệ điều hành là của bạn:

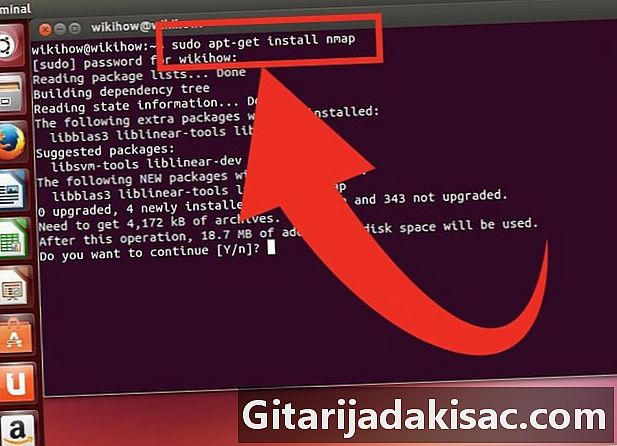

- Linux - Tải xuống Nmap từ kho APT và cài đặt nó. Nmap có sẵn trên hầu hết các kho lưu trữ lớn của Linux. Để làm điều này, hãy nhập lệnh tương ứng với phân phối của bạn:

- cho Red Hat, Fedora, SUSE

vòng / phút http://vap.org/dist/nmap-6.40-1.i386.rpm(32 bit) HOẶCvòng / phút http://vap.org/dist/nmap-6.40-1.x86_64.rpm(64 bit) - cho Debian, Ubuntu

sudo apt-get cài đặt nmap

- cho Red Hat, Fedora, SUSE

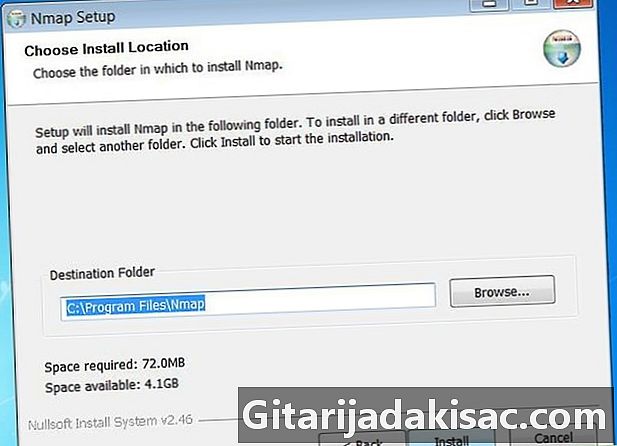

- cửa sổ - Tải xuống trình cài đặt Nmap. Nó là miễn phí trên trang web của nhà phát triển. Luôn luôn tốt hơn để tìm kiếm một chương trình trên trang web của nhà phát triển, vì vậy chúng tôi tránh được nhiều bất ngờ khó chịu, chẳng hạn như vi-rút. Trình cài đặt cho phép bạn nhanh chóng cài đặt các công cụ lệnh trực tuyến của Nmap mà không phải lo lắng về việc giải nén thư mục chính xác.

- Nếu bạn không muốn GUI Zenmap, chỉ cần bỏ chọn một hộp trong khi cài đặt.

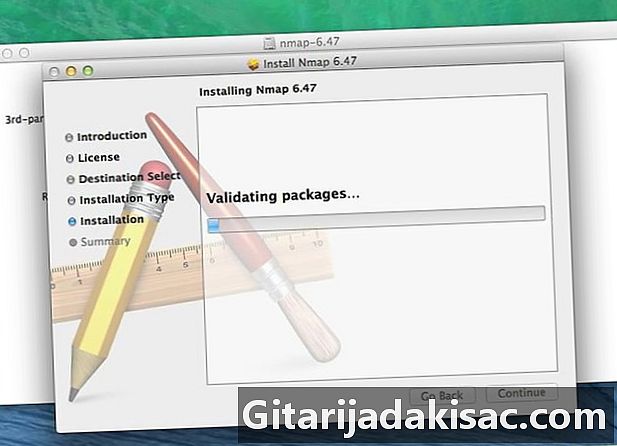

- Mac OS X - Tải hình ảnh đĩa Nmap. Nó là miễn phí trên trang web của nhà phát triển. Luôn luôn tốt hơn để tìm kiếm một chương trình trên trang web của nhà phát triển, vì vậy chúng tôi tránh được nhiều bất ngờ khó chịu, chẳng hạn như vi-rút. Sử dụng trình cài đặt tích hợp để cài đặt Nmap sạch sẽ và dễ dàng. Nmap chỉ chạy trên OS X 10.6 trở lên.

- Linux - Tải xuống Nmap từ kho APT và cài đặt nó. Nmap có sẵn trên hầu hết các kho lưu trữ lớn của Linux. Để làm điều này, hãy nhập lệnh tương ứng với phân phối của bạn:

- Mở dấu nhắc lệnh của bạn. Các lệnh Nmap được gõ trong dấu nhắc lệnh và kết quả sẽ xuất hiện khi bạn thực hiện. Laudit có thể được sửa đổi thông qua các biến. Bạn có thể chạy kiểm toán từ bất kỳ thư mục.

- Linux - Mở thiết bị đầu cuối nếu bạn đang sử dụng GUI cho phân phối Linux. Vị trí thiết bị đầu cuối thay đổi theo phân phối.

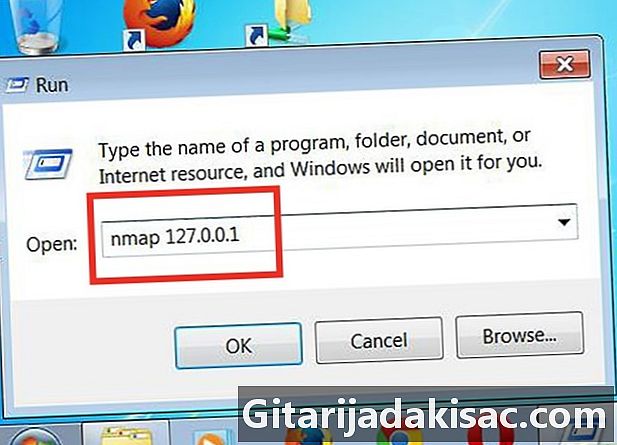

- cửa sổ - Truy cập được thực hiện bằng cách nhấn đồng thời phím cửa sổ và cảm ứng R, sau đó bạn gõ cmd trên cánh đồng thực hiện. Trong Windows 8, bạn phải bấm đồng thời phím cửa sổ và cảm ứng X, sau đó chọn Nhắc lệnh trong thực đơn. Bạn có thể chạy kiểm toán Nmap từ bất kỳ thư mục nào.

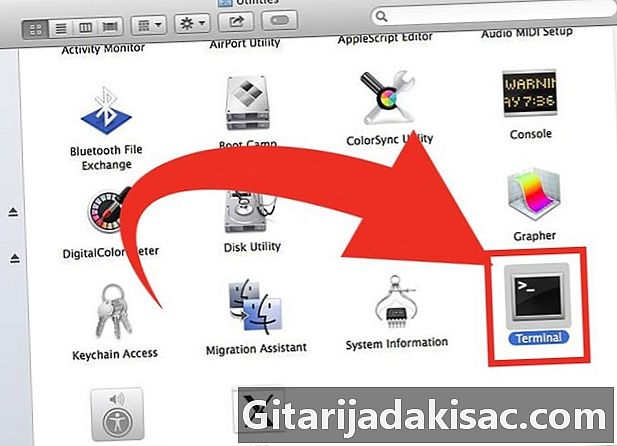

- Mac OS X - Người dùng mở cuối cùng nằm trong thư mục con Tiện ích của tập tin ứng dụng.

- Linux - Mở thiết bị đầu cuối nếu bạn đang sử dụng GUI cho phân phối Linux. Vị trí thiết bị đầu cuối thay đổi theo phân phối.

-

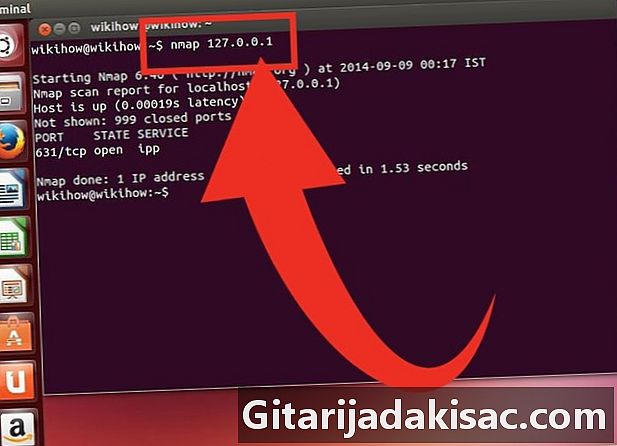

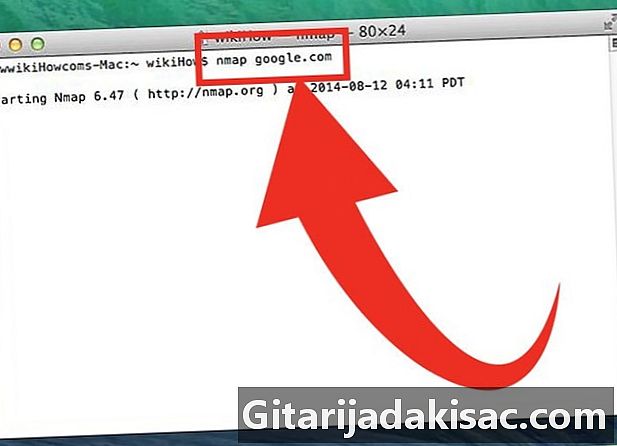

Chạy kiểm toán các cổng của mục tiêu của bạn. Để bắt đầu kiểm toán cổ điển, hãy nhậpnmap. Bạn sẽ ping mục tiêu và kiểm tra các cổng của nó. Loại kiểm toán này được phát hiện rất nhanh. Báo cáo sẽ được hiển thị trên màn hình. Bạn phải chơi với thanh cuộn (phải) để xem mọi thứ.- Tùy thuộc vào mục tiêu đã chọn và cường độ của cuộc thăm dò (số lượng gói được gửi mỗi mili giây), kiểm toán Nmap của bạn có thể gây ra phản ứng từ ISP (Nhà cung cấp truy cập Internet) của bạn, khi bạn vào đó trong vùng nước nguy hiểm. Trước khi quét, hãy kiểm tra xem những gì bạn đang làm không phải là bất hợp pháp và không vi phạm các điều khoản và điều kiện của ISP của bạn. Điều này chỉ áp dụng khi mục tiêu của bạn là một địa chỉ không thuộc về bạn.

-

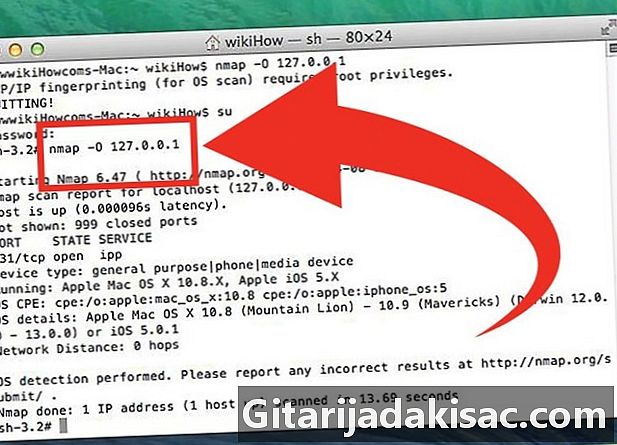

Sửa đổi kiểm toán ban đầu của bạn. Có các biến có thể được gõ trong dấu nhắc lệnh để sửa đổi các tham số của học sinh. Bạn sẽ có nhiều chi tiết hoặc ít hơn. Thay đổi biến làm thay đổi mức độ xâm nhập của học sinh. Bạn có thể nhập một vài biến lần lượt miễn là bạn tách chúng bằng một khoảng trắng. Chúng được đặt trước mục tiêu, như sau:nmap.- -sS - Đây là cài đặt cho bài kiểm tra SYN (bán mở). Nó ít xâm phạm hơn (và do đó ít bị phát hiện hơn!) So với kiểm toán cổ điển, nhưng mất nhiều thời gian hơn. Ngày nay, nhiều tường lửa có thể phát hiện các bài kiểm tra loại -sS.

- -sn - Đây là cài đặt cho ping. Cổng Laudit bị vô hiệu hóa và bạn sẽ biết liệu máy chủ của mình có trực tuyến hay không.

- -O - Đây là cài đặt để xác định hệ điều hành. Như vậy, bạn sẽ biết hệ điều hành của mục tiêu của bạn.

- -A - Biến này kích hoạt một số kiểm toán phổ biến nhất: phát hiện hệ điều hành, phát hiện phiên bản hệ điều hành, quét tập lệnh và đường dẫn mượn.

- -F - Với biến này, bạn đang ở chế độ «nhanh», số lượng cổng được yêu cầu sẽ giảm.

- -v - Biến này cho phép bạn có thêm thông tin và do đó có thể phân tích kỹ lưỡng hơn.

-

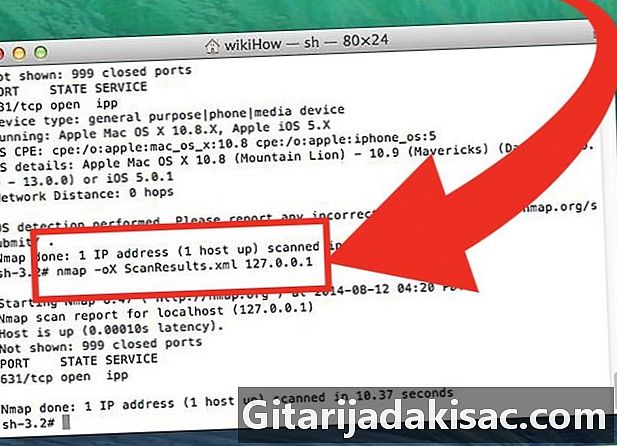

Chỉnh sửa báo cáo của bạn dưới dạng tệp XML. Các kết quả có thể được chỉnh sửa dưới dạng tệp XML có thể được đọc bởi bất kỳ trình duyệt Internet nào. Đối với điều này, cần phải sử dụng trong khi thiết lập tham số biến -oXvà nếu bạn muốn đặt tên ngay lập tức, hãy sử dụng lệnh sau:nmap -oX Scan results.xml.- Tệp XML này có thể được lưu mọi lúc mọi nơi và mọi lúc mọi nơi.